司法のIT化 到来! AI時代の次世代法律検索エンジン「dBengosi.com」提供開始 〜 新しい法律検索エンジンで正確かつ高速な法令・判例検索が可能に 〜

2018年11月27日

AOSリーガルテック株式会社

eディスカバリーサービス、デジタルフォレンジックなど司法インフラを提供するAOSリーガルテック株式会社(本社:東京都港区、代表取締役社長 佐々木 隆仁)は、AI時代の次世代法律検索エンジン「dBengosi.com(ディーベンゴシドットコム)」を提供開始いたします。

2017年に裁判のIT化が閣議決定されてから、司法のITインフラの整備が急務となり、法律検索を強化することが必要となっています。法律情報検索とは、法律データを蓄積し、データ解析ツールなどを提供して、人工知能を活用、必要なドキュメントと情報を抽出して、法律文書の作成を支援する情報検索サービスです。日本では、まだ検索できる法律情報は、全体の2〜3%程度と少ないですが、従来の従来の法令・判例検索は、必要なデータを探しにくい、関係ないデータが多数検出されてしまう、検索スピードが遅い、そもそも必要なデータがない等の問題がありました。

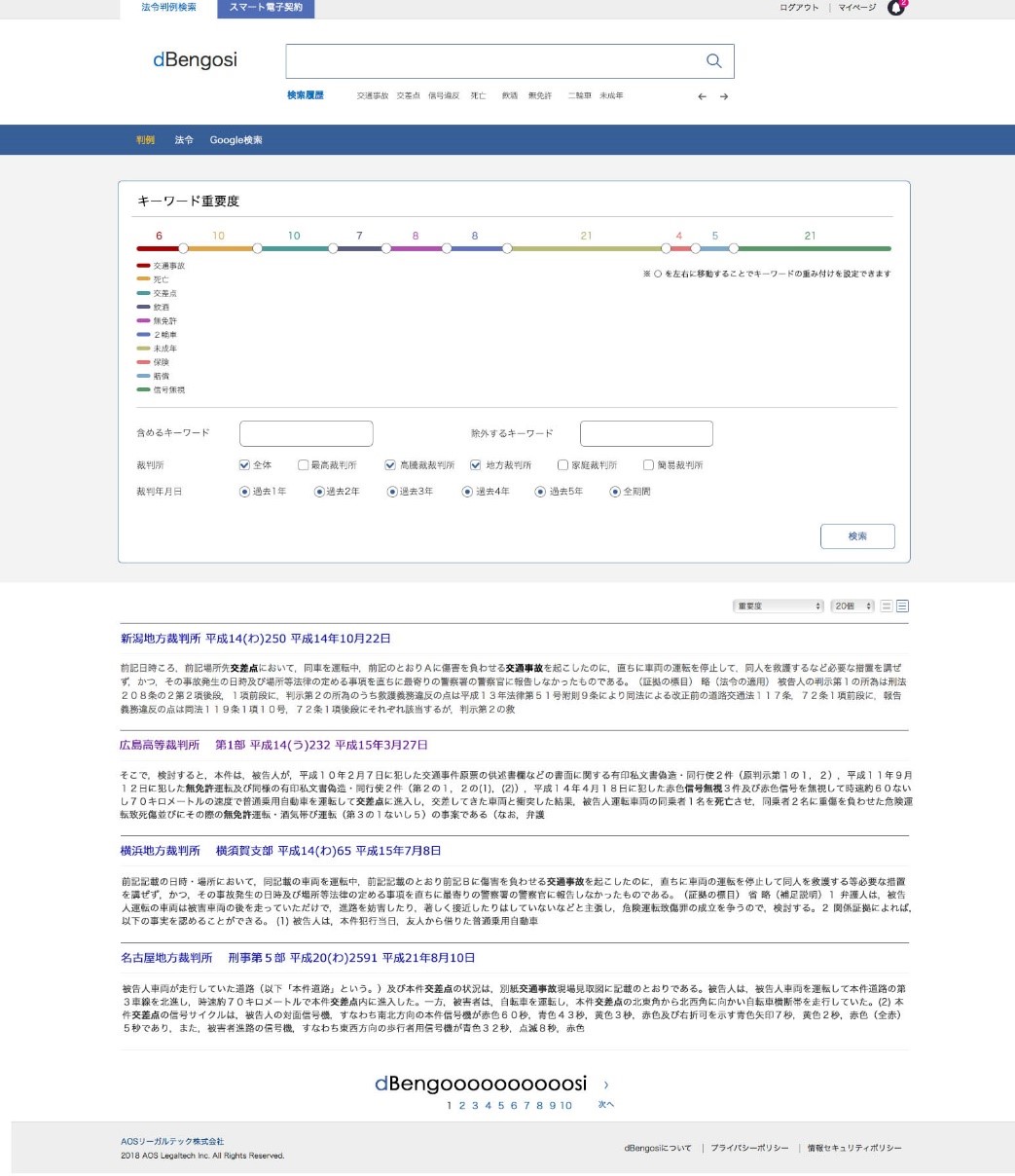

AOSが提供する「dBengosi.com」の法令・判例検索の特徴は、世界初となるキーワード重要度コントロール機能を搭載し、検索キーワードの重要度をコントロールして、より素早く、正確に必要な法令・判例データを検出することができます。AOSの新しい法律検索エンジンは、PDFなどの非定型データを変換することにより、RDBベースでは不十分な全文検索とキーワード部分検索を可能にし、AI活用にもっとも適した検索機能を実現しました。

■法令・判例検索エンジン「dBengosi.com」の特長

- 世界初!キーワード重要度コントロール機能実装

キーワードの重要度をコントロールして、より素早く正確に必要な法令・判例データを抽出可能です。新しい法律検索エンジンは、PDFなどの非定型データを変換することにより、RDBベースでは不十分な全文検索とキーワード部分検索を可能にし、AI活用にもっとも適した検索機能を実現しました。 - 検索エンジンのスピードアップ

- PDF、ワード文書データをXMLに変換可能

- 音声による法律検索も可能

- 検索キーワードが最大10個まで入力可能

■既存の法律検索との違い

<dBengosi.com検索システム>

- 高速で全文検索が可能

- 同時キーワード数が最大10個まで可能

- それぞれの検索キーワードに重要度の設定が可能

- 複数の検索エンジンを同時に利用可能

- データが重くてもサーバ負荷が低い

VS. <既存の検索システム>

- 同時検索が高速でない

- 同時検索キーワード数に制限がある。

- 検索キーワードに重要度設定がない

- それぞれの検索エンジンを個別に利用する。

- サーバに負荷がかかる。

■サービス概要

- 製品名:法令・判例検索エンジン

- 「dBengosi.com (ディーベンゴシドットコム)」

- 提供開始日:2018年11月27日

- URL: https://dbengosi.com

*サービス名・サイト名を「https://legalsearch.jp/portal/」変更しました。

<検索キーワード重要度設定画面>

【AOSリーガルテック株式会社について】

- 名 称:AOSリーガルテック株式会社 代表者:佐々木 隆仁

- 設 立:2012年6月 ※AOSテクノロジーズ株式会社から分社化

- 所在地:東京都港区虎ノ門5-1-5 メトロシティ神谷町4F

- 資本金:5,100万円

- URL: https://www.aos.com/

1995年創業のデータ復旧の老舗 AOSテクノロジーズ株式会社の100%子会社として2012年に設立。以来、データ復旧サービス、デジタル・フォレンジックサービス、リーガルテックツール販売、データ消去サービス、eディスカバリーサービスなどを手掛け、2015年には犯罪捜査や企業の不正検証の技術で国民生活の向上に著しく貢献するとして第10回ニッポン新事業創出大賞で「経済産業大臣賞」を受賞。