秋葉原無差別殺傷事件をまねて・・掲示版サイトに犯罪予告

秋葉原殺傷事件をまねた、掲示版サイトへの書き込み事件がつづいている。 12日、山形県警が、掲示板サイトに犯罪をほのめかす書き込みをした男を威力業務妨害の容疑で逮捕した。

男は掲示板サイト「2ちゃんねる」に、山形市内の楽器店へ「トラックで突っ込んでやる」などと書き込み、同店の営業を妨害した疑いがあるとのこと。秋葉原事件のまねをして書き込んだらしい。

(http://www.yomiuri.co.jp/national/news/20080613-OYT1T00066.htm)

また、15日には、携帯電話の掲示板サイトへ、駅での殺人予告を書き込んだ少女が事情聴取を受けている。こちらも秋葉原事件のまねたいたずらとのこと。

(http://mainichi.jp/select/jiken/news/20080615k0000e040037000c.html)

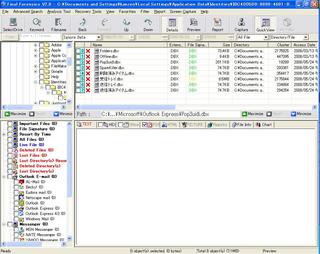

今後も秋葉原殺人事件の影響で同様の犯罪は増えると思われ、いたずらにしろ、本当の予告にしろ、警察は対応に追われることになるだろうが、より迅速・確実に調査、判断していくことが求められる。 これらの犯罪に対しては、掲示板サーバのアクセスログ解析、経路追跡などが行われるが、犯行動機の裏づけ、より決定的な証拠を得るために、本人のPC、携帯からの証拠情報取得が必要となる。 日本ほど携帯に依存している国もない。特に若い世代ほど、PCはもってなくとも携帯なら持っているし、Windowsを搭載したビジネスマン向けの携帯も発売され、PCの代わりとしてビジネス携帯が使われる機会も多くなるだろう。 なんにしろ携帯サイトへの書き込みが増えてくるのに伴い、モバイル・フォレンジックはより重要になってくるものと思われる。

秋葉原無差別殺傷事件:携帯電話から消されたデータの解析

秋葉原無差別殺傷事件(秋葉原通り魔事件)で、犯人は、犯行にいたる1ヶ月間で、携帯電話の掲示板サイトに約3,000件(1日あたり約100件)の書き込みをしていた。しかし、逮捕直前に携帯電話の履歴などを全部消去していたという。

この犯人が携帯電話の掲示板サイトへ書き込んだ内容は、犯行動機を浮き彫りにする上で、重要であるといえる。犯人は、そこへのアクセス履歴や電話帳などのデータをすべて抹消してあったそうだ。裁判での重要な証拠資料として、犯人の携帯電話の携帯電話からのアクセス履歴や書き込み内容は、掲示板サイトのサーバに残っているだろう。しかし、本人の携帯電話に残る送信履歴などは、証拠資料として決定的なものとなるはずである。この携帯電話から消されたデータの解析技術が存在する。この技術によって、犯人の犯行予告の確実な証拠や隠そうとした犯行動機を示す情報を見つけ出すことができるだろう。

- 携帯履歴、直前に消去か 秋葉原無差別殺傷、容疑者を送検

http://www.nikkei.co.jp/news/main/20080610NTE2INK0410062008.html - 携帯電話のデータ消去か=押収ナイフは計5本-前日も秋葉原に・加藤容疑者

http://www.jiji.com/jc/c?g=soc_30&k=2008060900895 - <秋葉原通り魔>電話番号やメール履歴を消去 容疑者の携帯

http://headlines.yahoo.co.jp/hl?a=20080610-00000003-mai-soci

FBIにおけるデジタル・フォレンジック調査

米国におけるコンピュータ・フォレンジックの歴史は長く、1984年にFBI Lab において、デジタル証拠の取り扱いが開発されるようになった。

1984年、FBI 内部に Computer Analysis and Response Team 通称 CART が設立され、コンピュータ・フォレンジック、後のデジタル・フォレンジック専門の調査部が発足した。CART は米国全土に渡り、同様の調査部隊を発足させた。

1995年当時、米国のシークレット・サービス諜報機関が行った調査では、すでに48%の機関がコンピュータ・フォレンジックの調査機械を所有しており、68%のデジタル証拠が使用されるに至ったという統計が判明している。

米国では先行して、デジタル証拠が扱われているが、当然その流れはデジタル大国日本でも継承され、現実のものとなりつつある。今後の犯罪調査にデジタル・フォレンジック調査の割合が増えるのは時間の問題であろう。

参考文献:

-ASCLD/LAB

Manual. American Society of Crime Laboratory Directors

-Proceedings

of the 11th INTERPOL Forensic Science Symposium, Lyon, France

-Computer Evidence

Examinations at the FBI. Unpublished presentation at the

2nd International Law Enforcement Conference

フォレンジックの歴史~朝日放送のWebページ改ざん事件

フォレンジックという言葉は今の日本でも、まだまだなじみうすい言葉ですが、ほんとにまったく知られていなかったであろう昔でも、フォレンジック調査は行われていました。

そんな過去の事件について少し紹介していきます。

デジタル・フォレンジックとして、比較的イメージしやすいのは「不正アクセス」の例だと思います。今回はサーバへの不正アクセスにより起こされた、朝日放送のWebページ改ざん事件について。

1997年5月18日、同社の天気ニュースサイトの一部がわいせつ画像に置き換えられました。変更されたのはサイトの一部のみでしたが、サイト全体をチェックするため、全てのページを一時閉鎖することとなったようです。

天気ニュースのサービスはFTPにより提供されていたようで、ログを調べたところ、2回にわたり、同社サーバ上の画像ファイルが同じファイル名のわいせつ画像ファイルに置きかえられた形跡を確認。

大阪府警が同社サーバへのアクセスログから、犯人が利用したプロバイダを割り出し、通信記録から犯人を特定、「わいせつ図画公然陳列罪」と「電子計算機業務妨害罪」にて御用となりました。

ちょっとしたいたずらのつもりで、自宅のPCから犯行に及んだとのことですが、時代も時代なので、インターネット経由だったら足がつかないのでは、と思ったのかもしれませんが。。。

本件は日本で初めて「電子計算機業務妨害罪」が適用されたということで、意味のある事件となりました。

(InternetWatch:http://internet.watch.impress.co.jp/www/article/970523/asahi2.htmより抜粋、編集)

横行するサイバー恐喝。放置すればエスカレート化も。

ウィルス感染させた大量のパソコンから企業のウェブサイトにアクセスを集中させて、サイトを閲覧不能に陥らせ、「攻撃をやめて欲しければ金を出せ」と要求するサイバー恐喝事件が相次いでいる。

去年の12月27日には、旅行やレストランでの飲食、日用品の販売を扱うサイトなどが被害にあったという。

オレオレ詐欺などであれば「無視する」という方法もあるが、4月中旬に都内で同様の恐喝を受けたある企業が「攻撃を止めて欲しければ、50万円支払え」という要求メールを放置していたところ、要求額が100万円に引き上げられてしまったという。

一度恐喝に応じてしまえば、再び同じ手口で狙われる可能性が高いこの犯罪、電子計算機損壊等業務妨害や恐喝にあたる疑いが強いとのこと。

攻撃によりサイトが機能しなくなれば、巨額の損失を被る企業は少なくない。こうした攻撃に対し、応急処置だけでなく、被害内容の記録、支払い要求メール・攻撃先の分析を含めた訴訟への備えとしてのデジタル・フォレンジックが必要になりそうだ。

(ニュース記事は、2008年5月31日/YOMIURI ONLINEより抜粋、編集)

英国軍事企業フォレンジック調査【続報】

イギリスの某武器兵器開発企業に関連した事件に関して、今度はアメリカ合衆国がフォレンジック調査に乗り出した。そもそも武器兵器の取引金額がでか過ぎるのだ。元々英国政府機関が手がけるこのフォレンジック調査は、一度相手国からの圧力により、調査中断を余儀なくされた経緯がある。

英国政府機関の調査が中断されている折、米国政府の登場で、再び各機関のフォレンジック関係者から注目が集まっている。

FSS.jp では引き続き動向を見守る姿勢であるが、詳細については、BBCニュース記事本文を参照してもらいたい。

http://news.bbc.co.uk/1/hi/business/7407023.stm

フォレンジック調査の歴史

デジタルフォレンジックという概念は、日本では、最近普及した新しい言葉である印象があるが、米国では比較的古くから導入されていた。たとえば、有名なところでは、エンロン事件(アメリカの大手エネルギー会社エンロンが起こした巨額不正会計事件)などでもフォレンジック調査が用いられたという。

エンロン事件以後、不正会計事件における証拠を探し出す方法として、デジタルフォレンジックは急速に普及していく。他の例では、FBIが1991年にボリビアの麻薬組織を摘発した際に、麻薬の取引先や過去の販売記録などを暗号化したデータを保存してあるパソコンを押収し、暗号を解読して各組織の窓口となる人間を特定し、結果的に当時としては最大規模の逮捕劇につながったという。

日本では、フォレンジック調査は、まだ始まったばかり。先行した米国の最新事情も参考にしながら、早く世界水準まで追いつかないといけない。インターネットの普及で、世界はますます小さくなり、ビジネスも犯罪もグローバル化しているのだから、日本だけ待ったをしてくれるわけではない。

またもやメールで粉飾発覚。今度は東証2部上場企業

東証2部に上場していたIT関連企業「アイ・エックス・アイ(IXI)」(大阪市、民事再生手続き中)による粉飾決算事件で、大阪地検特捜部は29日、元社長・嶋田博一容疑者(49)ら元幹部4人を金融商品取引法(旧証券取引法)違反(有価証券報告書の虚偽記載)容疑で逮捕した。

捜査関係者によると、嶋田容疑者らは共謀し、架空の商品を複数のIT関連企業間で転売し、最終的に自ら買い取る架空循環取引で売り上げを約17億円水増しし約55億円とした2003年3月期の有価証券報告書を近畿財務局に提出した疑い。

同社が仕入れ金額や転売先などを指示したメールを送っていたという。

(http://www.yomiuri.co.jp/national/news/20080529-OYT1T00316.htmより抜粋、編集)

去年1年間の倒産企業数は1万件超。 特に建設、小売業と中心とした中小企業の倒産が大幅に増加している。同社の経営陣も、「背に腹は変えられない」という思いで粉飾に手を出してしまったのかもしれないが、自社が苦境に立たされたとき、やはり一番に考えなければならないのは企業が果すべき社会的責任――『信用』なのではないだろうか。

日本の法曹界におけるデジタルフォレンジックに関する認知度

日本でデジタルフォレンジックが注目を集めるきっかけになったのは、ここ数年で施行されたいくつかの法律である。2005年4月に施行された個人情報保護法はその端緒である。この法律によってもたらされた個人情報漏洩対策は、大きく人々の関心を呼び、「個人情報」の必要性を人々に意識させた。デジタルフォレンジックは、個人情報が漏洩した際に流出経路を特定することができるし、情報開示を早めて、社会的信用の失墜や経済的損失を最小限に抑えることができる。また、一般企業に対するコンプライアンスや財務の信頼性向上を要求する日本版SOX法や、内部統制システム構築の義務化を求める新会社法も大きくデジタルフォレンジックの必要性を人々が感じる契機となった。

しかし、そのような日本でのデジタルフォレンジック分野への関心が高まる中で、現在の日本の法曹界における認知度はどの程度あるのだろうか。デジタルフォレンジックとは、企業や政府機関などにおいて法的な問題が発生したときに証拠となるデータを保全し、データの解析を行い、その証拠となるデータの保全をすることまでを含んだ一連の手法のことである。訴訟大国であるアメリカでは、情報漏洩や不正事件の原因究明のためにデジタルフォレンジックがとても積極的に取り入れられ、一般の認知度も日本に比べてきわめて高い。アメリカでは、企業や監査法人にフォレンジック専門のチームが編成されているのは、きわめて一般的なことである。裁判においてデジタルフォレンジックで作成された証拠資料が実際に多く使用されている。一方、日本の場合はアメリカとは少し異なった事情がある。日本の訴訟法上では、裁判官の自由な判断に委ねる「自由心証主義」が採用されている。そのため、デジタルフォレンジックで解析されたものが証拠として採用されるかどうかは裁判官の自由な裁量によるというのである。それが原因で日本の法曹界におけるデジタルフォレンジックの認知度は未だにあまり高くない。(日本の法律事務所に勤務するある弁護士と話した時に「デジタルフォレンジックって何ですか?」と聞かれたときには、かなりショックだった。。)また、日本の法曹界にはIT分野に強い人材が相当不足している。(このことは私も日ごろよく実感している。)ITリテラシーが低いというか、デジタルデータに対する認識がほとんどない法曹界の関係者がとても多いのである。そういった一般社会の意識との隔たりをまもなく施行される「裁判員制度」が埋めてくれるのだろうか。本ブログでも何度も言及しているが、日本では、デジタルフォレンジックの分野は、まだまだ本当に黎明期なのである。

個人情報漏洩事件、864件・約3,053万人分が漏洩

個人情報漏洩事件、864件・約3,053万人分が漏洩したという最新結果(2007年度)が出た。

日本ネットワークセキュリティ協会(JNSA)は19日、2007年に報道された個人情報漏洩事件をまとめた「2007年度情報セキュリティインシデントに関する調査報告書」を公表した。

報告書によると、件数は減っているが、被害者数が増加したという。大規模な漏洩事件の発生件数が増えているようだ。また、JNSAの算出モデルによると、2007年に発生した個人情報漏洩事件の想定損害賠償額は総額約2兆2,711億円。1件あたりの平均想定損害賠償額は27億9,347万円だそうだ。

そして、特筆すべきは、情報の漏洩媒体・経路は、「Web・ネット」が15.4%、「PC本体」が10.4%、「USBなどの可搬記録媒体」

が12.5%、メールが9.8%だという。やはり、情報漏洩の経路としては、デジタル・フォレンジックの領域が過半を占めている。ただし、Web・ネットを経由した割合が2006年の22.0%からやや減少して

いるそうだ。これは、ネットワーク・フォレンジック対策は、比較的改善しつつあるが、コンピュータ・フォレンジック対策は、増加傾向、ないしは、改善が進んでいないということを示していると思われる。コンピュータ・フォレンジック対策は、情報漏洩事件は、年々大規模化し、被害総額は、増加傾向にある。各企業は、情報漏洩対策を当局に任せっきりにするのではなく、自社の監査部門、管理部門へのフォレンジック調査ツールの導入やPCモニタリングツール等の利用を積極的に推進し、事件を未然に防ぐ必要が高まっているといえる。