モバイルフォレンジック用ツール

今日はモバイルフォレンジック用ツールについてのご紹介。携帯電話データの収集と解析を行うには以下のような作業が伴います。

①携帯電話内に存在する様々なデータの取り出し

- SMS(Short Message Service) /MMS(Multimedia Messaging Service)

- 発着信履歴

- 動画、画像、音声ファイル

- 電話帳

- メモ帳

- インターネット接続履歴

- パスワード etc..

②削除データの復元

③収集したデータの解析

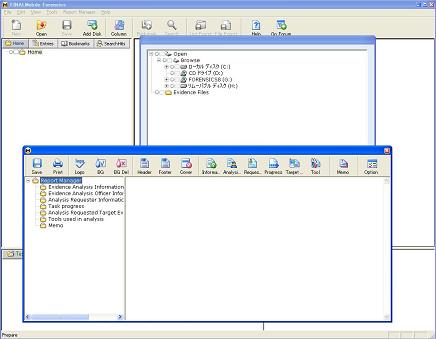

④分析レポートの作成これらを効率良く行うために、Japan Forensic Instituteでは、専用のフォレンジックツールを用いています。

本ツールは大きくは以下の2つのモジュールから構成されています。 * Data Access Kit * Mobile Data Analyzerこの2つについてはまた今度。